应用层作为用户和服务器之间交互的接口,承载着大量的敏感数据和业务逻辑,但是传统的网络安全防护通常集中在网络层和传输层,因此,做好应用层的安全防护变得越来越重要。为了应对各种不安全因素对应用层的攻击,WAF防火墙应运而生。下面将介绍及WAF防火墙部署方式及其优势。

WAF防火墙是一种专为Web应用提供安全防护的网络安全设备,它是部署在Web服务器前端或网络流量集中点,通过代理方式对进入的HTTP/HTTPS请求进行深度分析、检测和过滤,以防止各种Web应用层攻击的安全设备。它具有如下的优点:

智能分析和防御:通过智能分析HTTP请求和响应,WAF防火墙能够识别并防御恶意请求,防止SQL注入、XSS攻击等。

定制化和灵活性:WAF防火墙允许管理员根据实际需求配置和设置规则,提供更具体和精准的控制。

高可用性和高性能:对于高流量的Web应用程序,WAF防火墙能够提供高性能和低延迟,同时利用全球分布的节点以提高可用性。

日志和监控:WAF防火墙可以提供详细的日志记录功能,记录所有通过防火墙的请求和响应,方便管理员进行审计和溯源。

防御DDoS攻击:通过限制来自同一IP地址的请求数量或识别异常流量模式,WAF可以有效地防止分布式拒绝服务(DDoS)攻击。

与其他安全产品集成:WAF防火墙可以与传统的防火墙、入侵检测系统(IDS)等安全产品集成,形成更加完善的安全防护体系。

常见的WAF防火墙部署方式包括以下几种:

旁路部署方式

旁路部署方式并不是简单地将WAF防火墙串联在Web服务器之前,实际上是将WAF防火墙部署在Web应用程序的旁路,通过镜像技术将Web服务器接收到的流量复制一份给WAF防火墙进行分析和检测。这种方式不但可以在不影响网络架构的前提下提供实时的安全检测和监控能力,还无需改变原有的网络流量路径,因此对现有网络架构的影响较小。

代理部署方式

代理部署方式将WAF防火墙部署在Web服务器前端,通过代理机制,对进入的HTTP/HTTPS请求进行过滤和检测。在这种模式下,客户端的请求首先被WAF接收,WAF会根据预设的安全策略对请求进行分析和校验,只有合法的请求才会被转发给后端的Web服务器。这种方式能够对所有进入的流量进行全面检测和过滤,有效识别和拦截各种对Web应用攻击,从而减轻后端Web服务器的安全压力,提高了整体的安全性。

透明部署方式

透明部署方式是将WAF防火墙部署在二层数据链路层进行工作,直接参与数据帧的转发过程。在此模式下,WAF防火墙不需要配置自己的IP地址,因此它在网络中对前端请求和后端服务器来说是“透明”的,前端请求可以直接发送到后端服务器,WAF防火墙则在这一过程中对流量进行实时监控和过滤。这种方式在保护Web应用安全的同时,对网络架构的改动和配置要求相对较低。

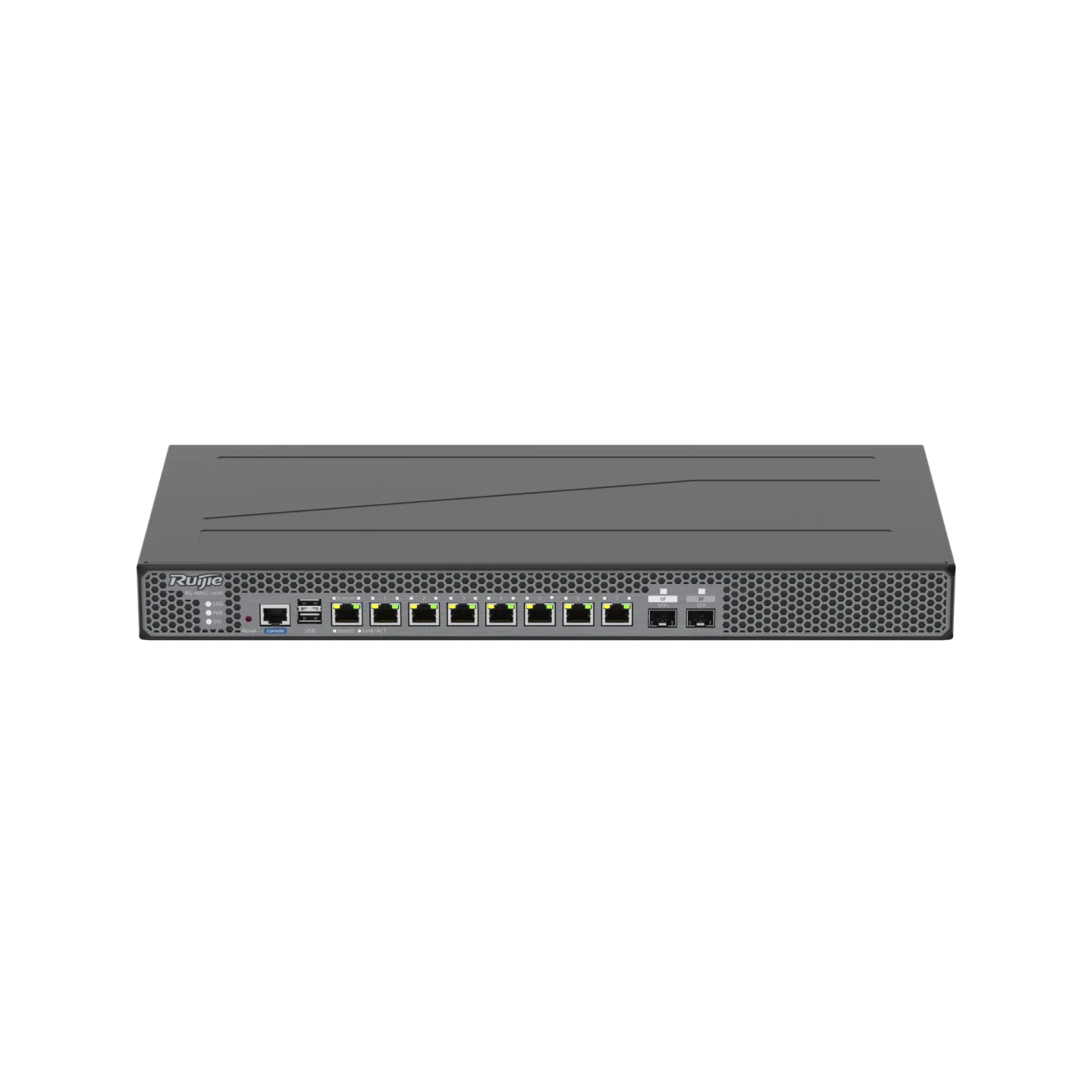

例如,锐捷Z系列新一代防火墙,RG-WALL 1600-Z3200在业内率先将威胁情报库内置在防火墙中,可依据本地数据库,第一时间识别、阻断威胁,有效地避免了威胁外溢,让安全防护更快速、精准。

综上所述,WAF防火墙部署方式多样,特点突出,是保护Web应用程序安全使用的重要工具。通过部署WAF防火墙,企业和组织可以构建多层次的安全防护体系,显著提升Web应用的安全性,从而降低遭受网络攻击的风险。

更多技术博文

-

解密DeepSeek-V3推理网络:MoE架构如何重构低时延、高吞吐需求?

解密DeepSeek-V3推理网络:MoE架构如何重构低时延、高吞吐需求?DeepSeek-V3发布推动分布式推理网络架构升级,MoE模型引入大规模专家并行通信,推理流量特征显著变化,Decode阶段对网络时度敏感。网络需保障低时延与高吞吐,通过端网协同负载均衡与拥塞控制技术优化性能。高效运维实现故障快速定位与业务高可用,单轨双平面与Shuffle多平面组网方案在低成本下满足高性能推理需求,为大规模MoE模型部署提供核心网络支撑。

-

#交换机

-

-

高密场景无线网络新解法:锐捷Wi-Fi 7 AP 与 龙伯透镜天线正式成团

高密场景无线网络新解法:锐捷Wi-Fi 7 AP 与 龙伯透镜天线正式成团锐捷网络在中国国际大学生创新大赛(2025)总决赛推出旗舰Wi-Fi 7无线AP RG-AP9520-RDX及龙伯透镜天线组合,针对高密场景实现零卡顿、低时延和高并发网络体验。该方案通过多档赋形天线和智能无线技术,有效解决干扰与覆盖问题,适用于场馆、办公等高密度环境,提供稳定可靠的无线网络解决方案。

-

#无线网

-

#Wi-Fi 7

-

#无线

-

#放装式AP

-

-

打造“一云多用”的算力服务平台:锐捷高职教一朵云2.0解决方案发布

打造“一云多用”的算力服务平台:锐捷高职教一朵云2.0解决方案发布锐捷高职教一朵云2.0解决方案帮助学校构建统一云桌面算力平台,支持教学、实训、科研和AI等全场景应用,实现一云多用。通过资源池化和智能调度,提升资源利用效率,降低运维成本,覆盖公共机房、专业实训、教师办公及AI教学等多场景需求,助力教育信息化从分散走向融合,推动规模化与个性化培养结合。

-

#云桌面

-

#高职教

-

-

医院无线升级必看:“全院零漫游”六大谜题全解析

医院无线升级必看:“全院零漫游”六大谜题全解析锐捷网络的全院零漫游方案是新一代医疗无线解决方案,专为智慧医院设计,通过零漫游主机和天线入室技术实现全院覆盖和移动零漫游体验。方案支持业务扩展全适配,优化运维管理,确保内外网物理隔离安全,并便捷部署物联网应用,帮助医院提升网络性能,支持旧设备利旧升级,降低成本。

-

#医疗

-

#医院网络

-

#无线

-