| 基于主机的IDS | 基于网络的IDS | |

| 定义 | 通过对系统日志、系统调用、端口调用、审计记录等信息的不断监控来发现异常访问行为 | 通过截获网络中的数据包,并提取特征与行为特征库中的特征对比,从而识别行为 |

| 检测数据来源 | 主机 | 网络 |

| 检测数据对象 | 系统日志、系统调用、端口调用、审计记录等 | 网络上的数据包 |

| 优点 | 监测范围较小,误报少 | 监测范围较广、侦测速度快、资源消耗少 |

| 缺点 | 依赖主机及其审计子系统 | 误报率较高 |

| 对比项 | IDS | IPS | 防火墙 |

| 概念 | 审计类产品 | 访问控制类产品 | 访问控制类产品 |

| 保护内容 | 入侵检测,针对网络5-7层的应用保护 | 入侵防御,针对网络5-7层的应用保护 | 应用在转发、内网保护(NAT)、流控、过滤等方面,针对网络3-4层的保护 |

| 部署位置 | 通常采用旁路接入,部署在尽可能靠近攻击源、尽可能靠近受保护资源的位置 | 通常采用串行接入,部署在内外网连接处或重要服务器集群前端 | 通常采用串行接入,部署在网络边界,用来隔离内外网 |

| 工作机制 | 针对已发生的攻击事件或异常行为进行处理,属于被动防护 | 针对攻击事件或异常行为可提前感知及预防,属于主动防护 | 通过策略五要素(源IP、目的IP、端口、协议、应用等,各厂商定义不同,会有所扩展)实现对网络的访问控制 |

更多技术博文

-

多速率交换机是什么?一文明白其原理、优势与锐捷方案推荐

多速率交换机是什么?一文明白其原理、优势与锐捷方案推荐本文用通俗语言详解多速率交换机是什么,包括其工作原理、三大核心优势及四大应用场景。文末为您推荐锐捷RG-S6100系列与RG-S5315-E系列交换机的选型方案,助您实现平滑网络升级。

-

#交换机

-

-

解密DeepSeek-V3推理网络:MoE架构如何重构低时延、高吞吐需求?

解密DeepSeek-V3推理网络:MoE架构如何重构低时延、高吞吐需求?DeepSeek-V3发布推动分布式推理网络架构升级,MoE模型引入大规模专家并行通信,推理流量特征显著变化,Decode阶段对网络时度敏感。网络需保障低时延与高吞吐,通过端网协同负载均衡与拥塞控制技术优化性能。高效运维实现故障快速定位与业务高可用,单轨双平面与Shuffle多平面组网方案在低成本下满足高性能推理需求,为大规模MoE模型部署提供核心网络支撑。

-

#交换机

-

-

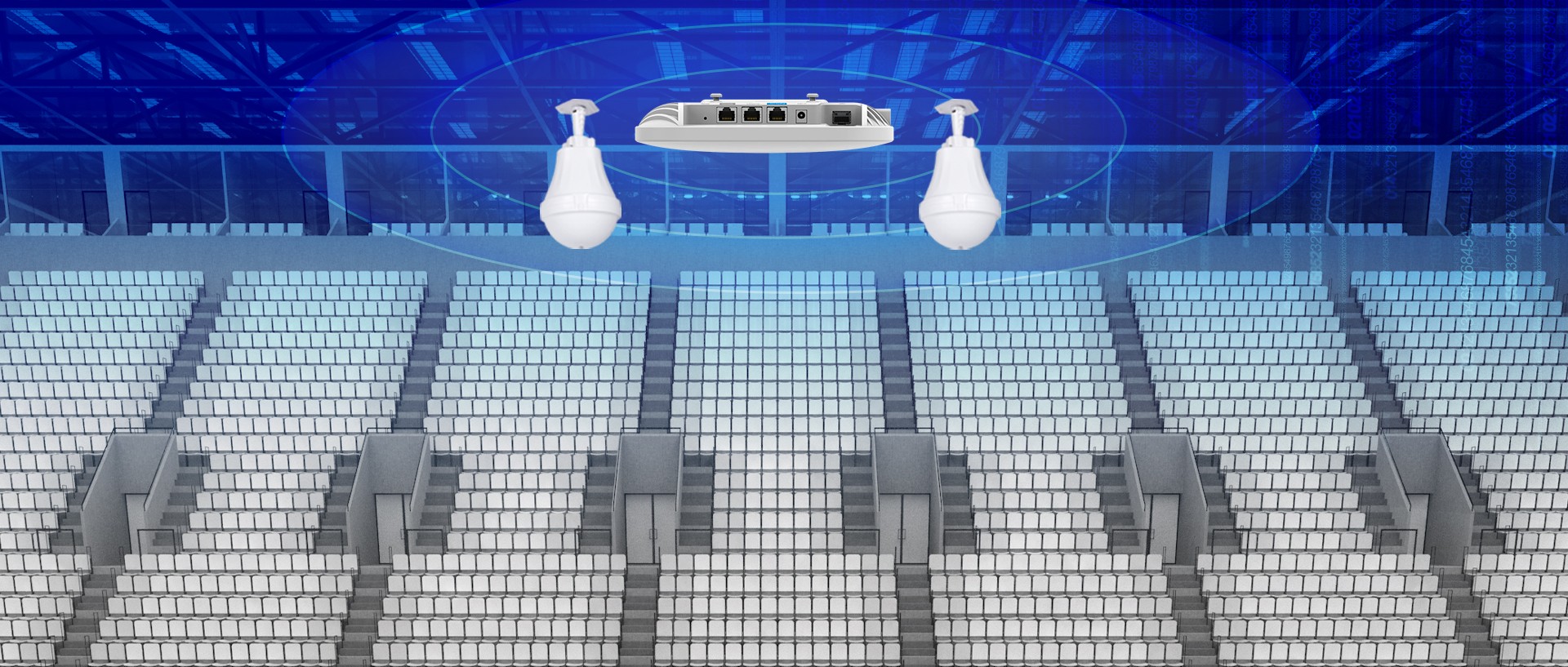

高密场景无线网络新解法:锐捷Wi-Fi 7 AP 与 龙伯透镜天线正式成团

高密场景无线网络新解法:锐捷Wi-Fi 7 AP 与 龙伯透镜天线正式成团锐捷网络在中国国际大学生创新大赛(2025)总决赛推出旗舰Wi-Fi 7无线AP RG-AP9520-RDX及龙伯透镜天线组合,针对高密场景实现零卡顿、低时延和高并发网络体验。该方案通过多档赋形天线和智能无线技术,有效解决干扰与覆盖问题,适用于场馆、办公等高密度环境,提供稳定可靠的无线网络解决方案。

-

#无线网

-

#Wi-Fi 7

-

#无线

-

#放装式AP

-

-

打造“一云多用”的算力服务平台:锐捷高职教一朵云2.0解决方案发布

打造“一云多用”的算力服务平台:锐捷高职教一朵云2.0解决方案发布锐捷高职教一朵云2.0解决方案帮助学校构建统一云桌面算力平台,支持教学、实训、科研和AI等全场景应用,实现一云多用。通过资源池化和智能调度,提升资源利用效率,降低运维成本,覆盖公共机房、专业实训、教师办公及AI教学等多场景需求,助力教育信息化从分散走向融合,推动规模化与个性化培养结合。

-

#云桌面

-

#高职教

-