-

锐捷安全

-

解决方案

-

客户案例

-

资源中心

-

常见问题

为什么选择锐捷网络安全产品?

作为一家专业化网络安全厂家,锐捷安全覆盖防火墙、网关、上网行为管理、审计与安全等17个品类产品,满足等保2.0、网络安全法需求,推动各行业网络安全保护进程。

选择合适的网络安全产品

大数据安全平台

大数据安全平台是锐捷网络利用大数据技术建设综合性的日志分析平台,兼容市场大多数品牌的安全设备、网络设备、服务器、主机系统、中间件等,将异构的安全信息进行综合分析,过滤无效数据,呈现网络安全态势,为客户提供极简的网络安全分析运营。

下一代防火墙

全新下一代防火墙采用全新安全处理算法,采用ASIC硬件芯片加速技术,突破硬件处理器对应用层安全检测的性能瓶颈,能以高性能提供防病毒、IPS、行为监管、反垃圾邮件功能。支持深度状态检测、外部攻击防范、应用层过滤等功能,能够有效的保证网络的安全。

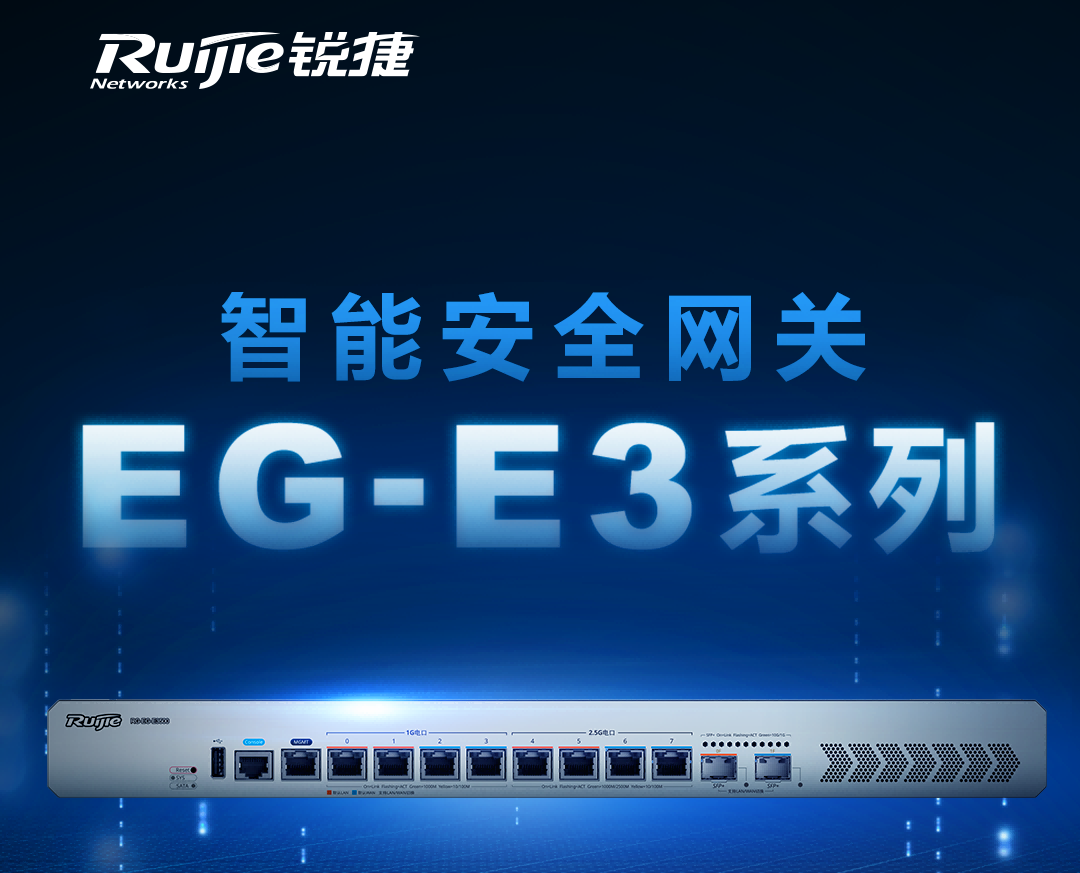

安全网关

锐捷网络持续深根企业安全出口场景,针对网络安全防护,上网行为管理,总分VPN互联,内容审计,应用流量管理,广域网加速等关键应用,匠心打造企业安全出口统一解决方案,包括RG-EG系列多业务安全网关等。

检测管理安全

锐捷网络审计类产品包括统一上网行为管理与审计系统、统一安全认证和运维审计系统和数据库安全审计系统,适用于各类网络边界、数据中心场景。

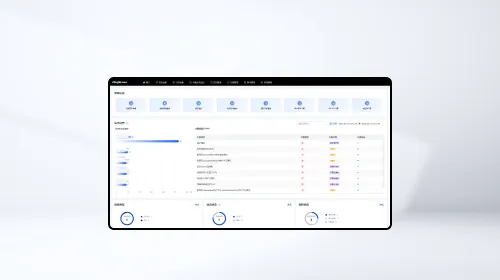

安全云

锐捷Z系列防火墙安全云管理平台,适用于锐捷Z系列防火墙全部型号,基于ATTACK框架和攻防实战经验,构建云端安全分析模型,对海量告警二次分析,精准识别威胁并推送给客户,安全告警准确率达到99%,客户从被动响应到主动处置,提升客户业务系统安全性,威胁一键处理,并可实现对分支机构的统一管理。

锐捷网络安全解决方案

锐捷网络安全产品为不同业务场景提供可靠而灵活的解决方案

他们都选择了锐捷

经”

资源中心

-

技术博文

-

电子资料

-

新闻与活动

-

最新视频

安全常见问题

Q:锐捷防火墙的安全防护能力如何?

Q:锐捷防火墙产品和网关产品有什么区别?

Q:我们单位的关键系统要过等保三级,请问锐捷的防火墙能实现哪些功能?

可以实现边界防护、访问控制、入侵防范、恶意代码和垃圾邮件防范等功能要求。

Q:锐捷防火墙如何选型?

Q:每次安全策略调整时,担心对业务系统的影响,策略调整不敢太精细,锐捷对此有什么好办法吗?

锐捷Z系列防火墙,可以执行策略模拟运行,在模拟空间调整安全策略,匹配真实流量,这样可以放心大胆地精细化调整安全策略,直至达到预期。

Q:锐捷网络安全有哪些上网行为管理设备?